Овај блог ће показати:

- Како инсталирати Хасхцат у Кали Линук?

- Како користити Хасхцат у Кали Линуку?

- Бонус савет: Како користити Калијеве листе речи за разбијање лозинки

- Закључак

Како инсталирати Хасхцат у Кали Линук?

Хасхцат је етички алат за хаковање који користе професионалци за сајбер безбедност за разбијање лозинки. Користи грубу силу и многе друге алгоритме за хеширање да разбије хеш или претвори хеш у лозинке. У ту сврху користи различите врсте начина напада. Хасхцат је унапред инсталиран у Кали Линук-у. У случају да није инсталиран на Кали-у, инсталирајте га пратећи доле наведене кораке.

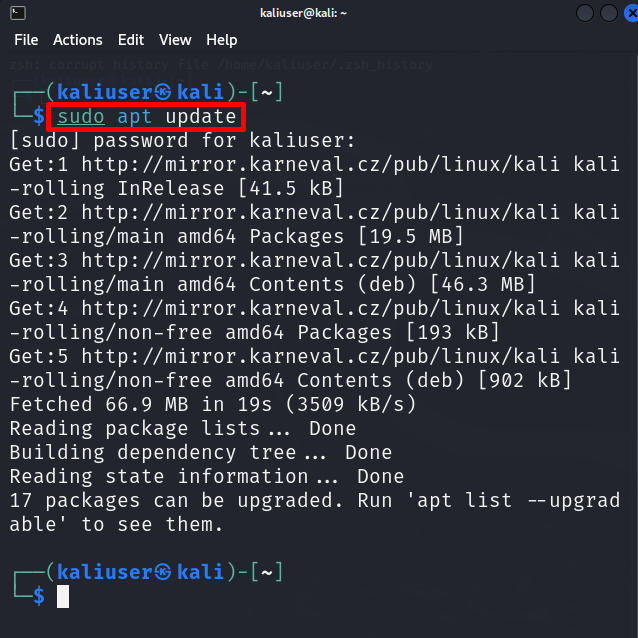

Корак 1: Ажурирајте Кали

Прво, ажурирајте Кали на најновије издање користећи „ апт упдате ” команда:

судо апт упдате

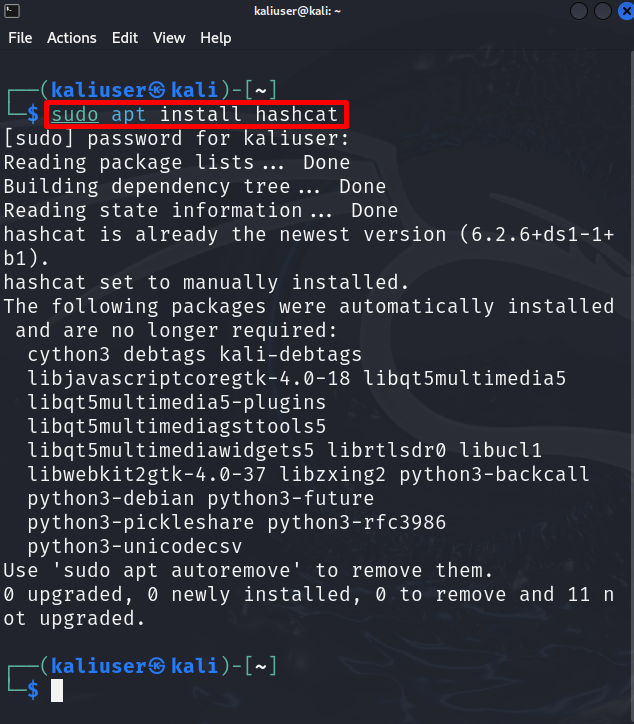

Корак 2: Инсталирајте Хасхцат

Сада инсталирајте хасхцат пакет у Кали користећи „ апт инсталл хасхцат ” команда:

судо погодан инсталирај хасхцат

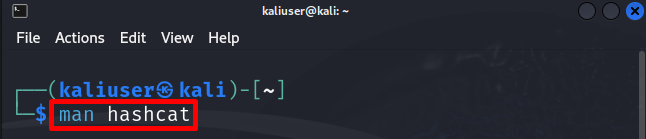

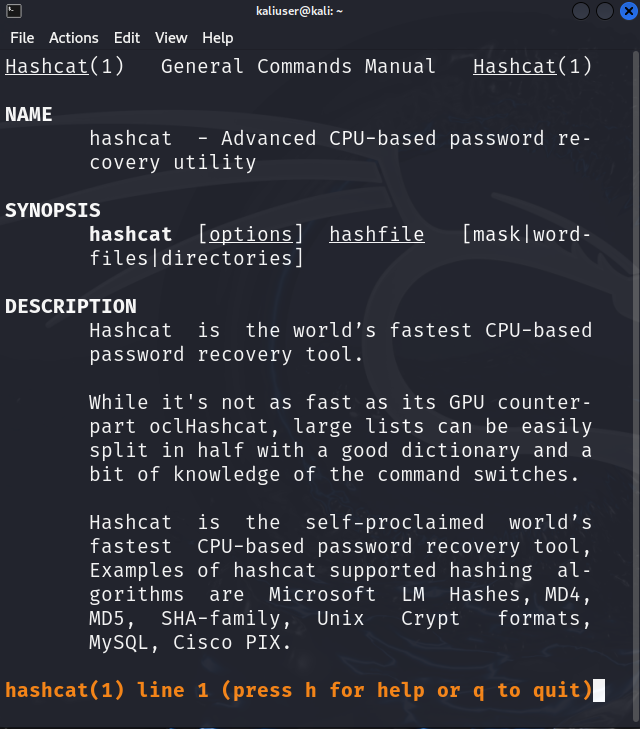

Корак 3: Проверите Хасхцат приручник

Да бисте проверили код алгоритма хеширања или да бисте изабрали режиме напада хасхцат-а, проверите његово упутство користећи следећу команду:

човек хасхцат

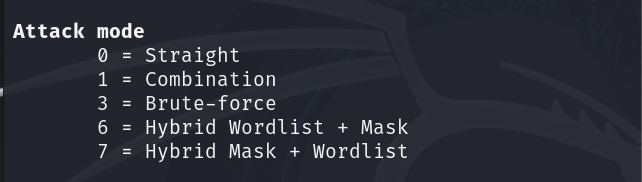

Аттацкинг Моде

Овде можете видети различите начине напада који су доступни у хасхцат алату. Кратак опис ових режима је следећи:

- равно: Покушајте да провалите лозинку са понуђене листе речи.

- Комбинација: Покушајте да провалите лозинке комбиновањем речи са више листа речи.

- Насилно: Примењује технику грубе силе и испробава сваки карактер из обезбеђеног скупа знакова.

- Хибридна листа речи + маска: Комбинује листу речи и маску

- Хибридна маска + листа речи: Такође комбинује маску и листу речи.

- Асоцијацијски напад: Користи комбинације наговештаја који су повезани са одређеном корисничком лозинком или пољем као што су корисничко име, било које личне информације или име датотеке:

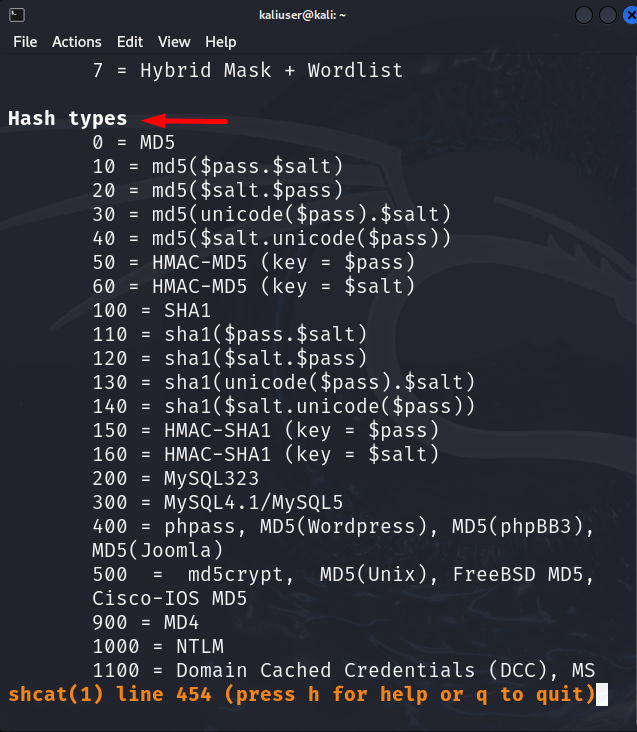

Хасх Типес

Типови хешова који се морају разбити наведени су у типовима хеша. Код хеш типа се користи за разбијање хеширане лозинке:

Како користити Хасхцат у Кали Линуку?

Хасхцат користи ЦПУ и ГПУ крекере у Кали Линук-у који ефикасно разбијају лозинку из обезбеђених хешева. Ако користите Кали Линук на виртуелној машини, не можете у потпуности да користите ГПУ крекере. Међутим, хасхцат добро функционише и са ЦПУ режимом. Да би користио хасхцат било на Кали систему или Кали виртуелној машини, корисник мора да има најмање 4 до 8 ГБ РАМ-а.

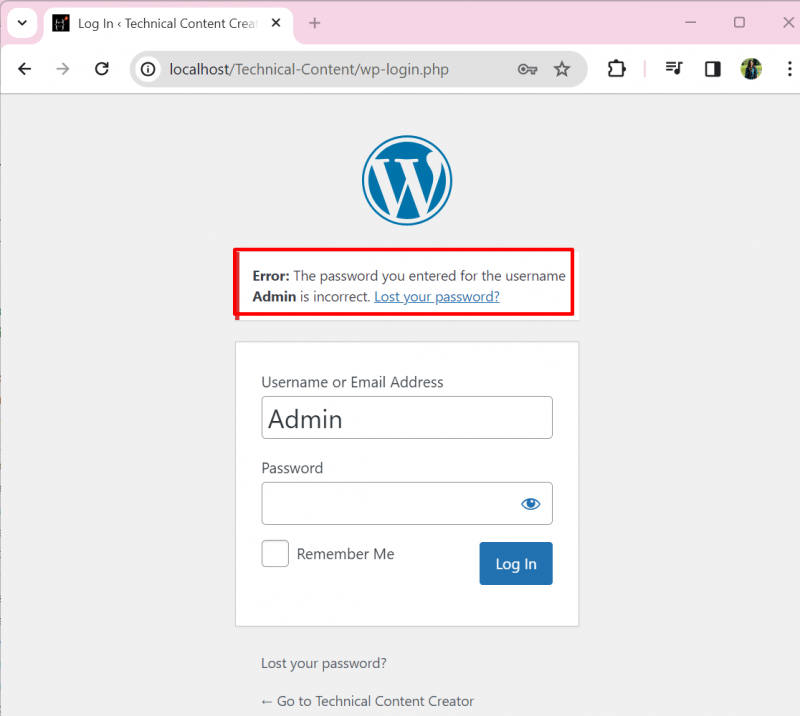

Покушајмо да разумемо употребу Хасхцат-а за хаковање лозинки узимајући пример ВордПресс веб локације. Претпоставимо да је корисник заборавио лозинку администраторског налога и сада не може да приступи контролној табли веб локације као што је приказано у наставку:

Сада ћемо користити хасхцат алат да повратимо заборављену лозинку администратора веб локације ВордПресс. За исправну демонстрацију, следите процедуру у наставку.

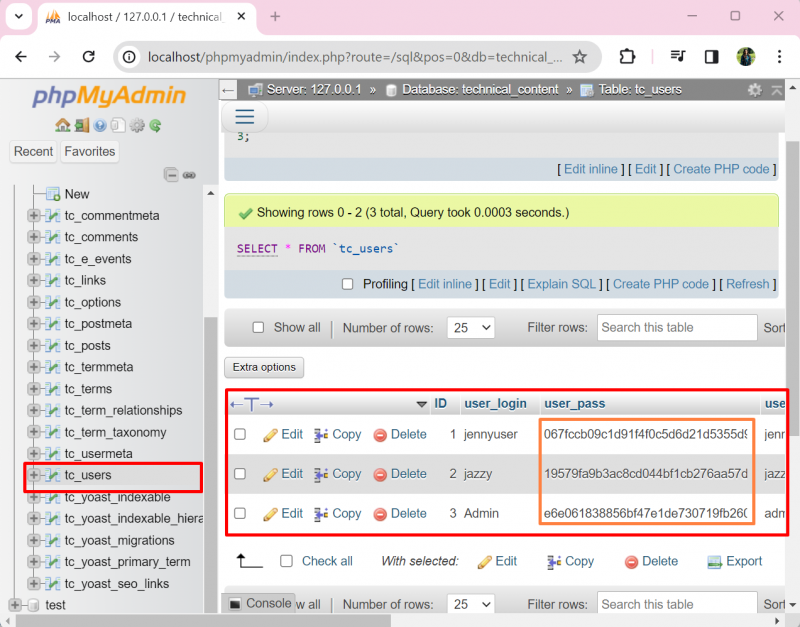

Корак 1: Набавите хеширану лозинку

Корисници администратора дефинитивно имају приступ ВордПресс бази података. Узмимо шифроване хеширане лозинке корисника веб локација из базе података:

Корак 2: Сачувајте хеширану лозинку у текстуалној датотеци

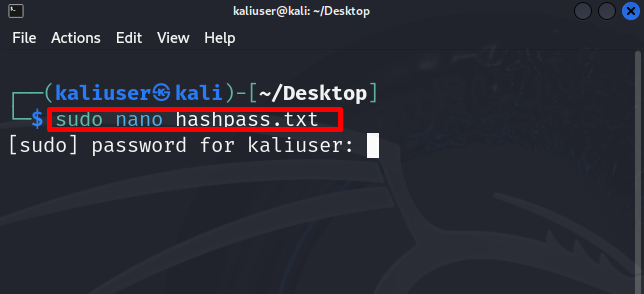

Затим сачувајте хешове лозинке у текстуалну датотеку. Овде стварамо „ хасхпасс.ткт ” фајл у „ Десктоп ” директоријум помоћу нано едитора:

судо нано хасхпасс.ткт

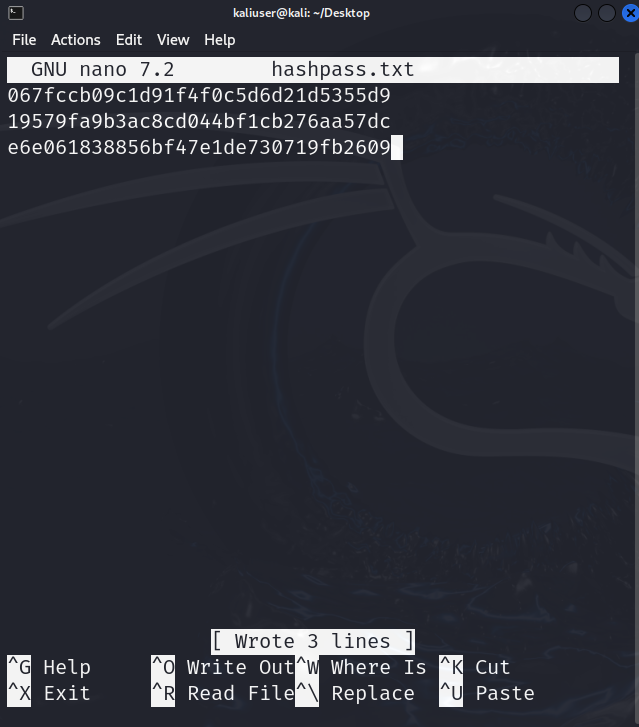

Сачувајте лозинку која се претвара у хеш у „ хасхпасс.ткт ” фајл. За демонстрацију, сачували смо три лозинке које су већ конвертоване у хеширане преко „ МД5 ” алгоритам хеширања:

Да бисте сачували датотеку, притисните „ ЦТРЛ+С ” и да искључите уређивач, користите „ ЦТРЛ+Кс ”.

Корак 3: Обезбедите речник листе речи

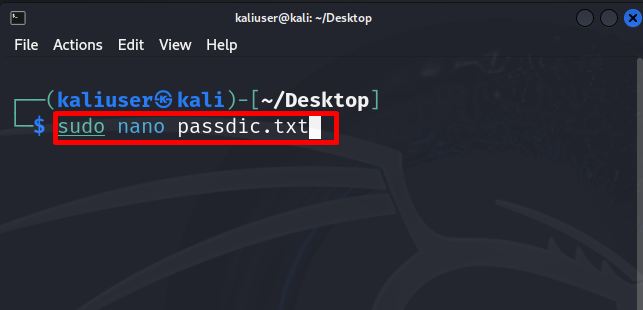

Затим наведите речник листе речи одакле ће хасхцат покушати да упореди хешове речи са датим хешовима лозинке у „ хасхпасс.ткт ” фајл. За демонстрацију, направићемо сопствену листу речи која ће садржати 12 различитих лозинки:

судо нано пассдиц.ткт

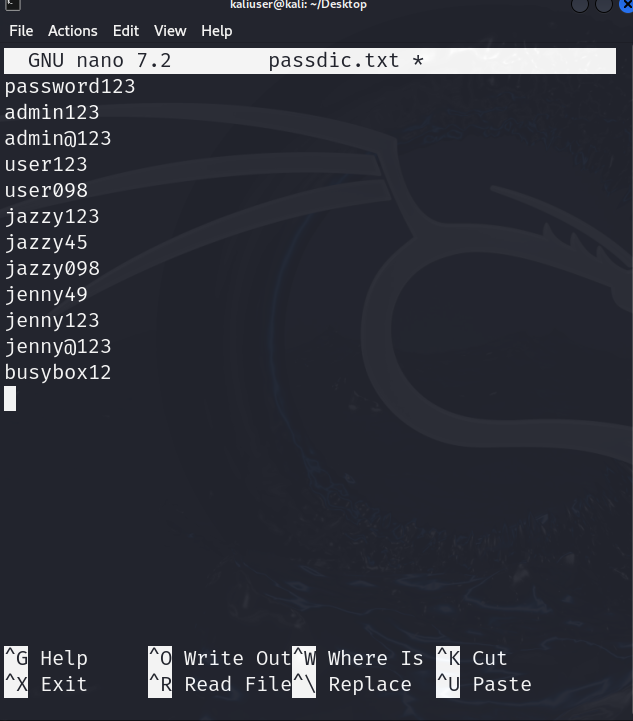

Овде смо сачували различите комбинације лозинки у нашем „ пассдиц.ткт ' листа речи. Корисник такође може да користи Калијеву листу речи која је објашњена у одељку испод:

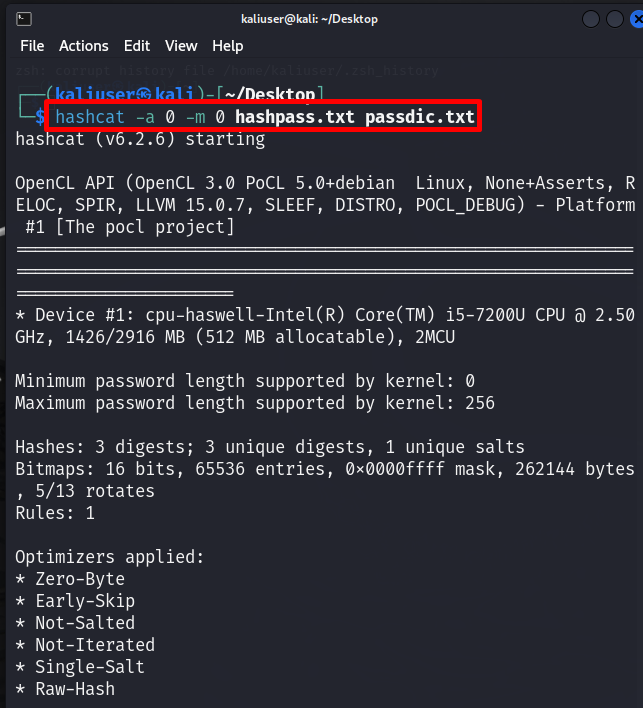

Корак 4: Провалите лозинку

Сада разбијте лозинку користећи „ хасхцат -а <режим напада> -м <хасх-типе> <патх-то-хасхпасс.ткт> <патх-то-вордлист> ” команда:

хасхцат -а 0 -м 0 хасхпасс.ткт пассдиц.тктОвде, „ -а 0 “ значи да смо користили “ Режим директног напада ' и ' -м 0 ” значи да претварамо МД5 хешеве у лозинке. Дакле, применићемо „ МД5 ” алгоритам хеширања који одговара хешовима од “ хасхпасс.ткт ” на дату листу речи (пассдиц.ткт):

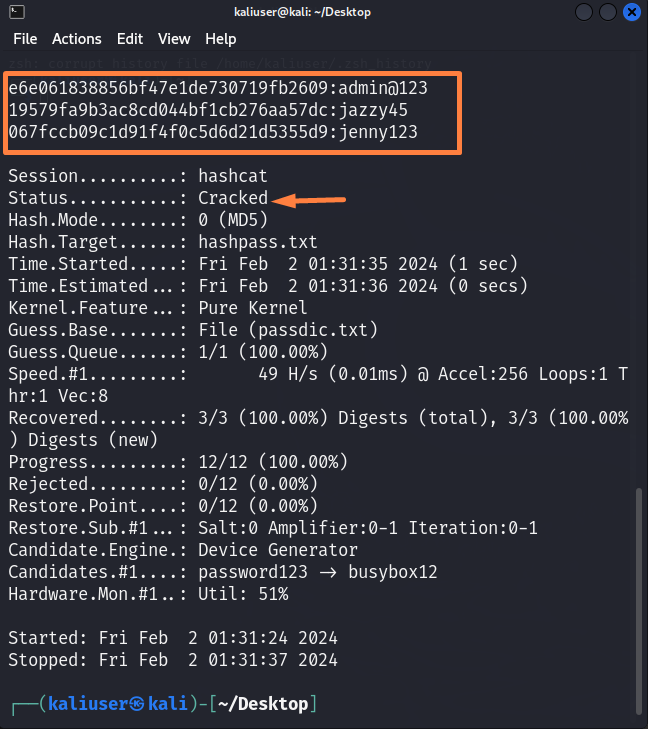

Овде можете видети да смо ефективно разбили лозинку за веб локацију из датих хешева лозинки:

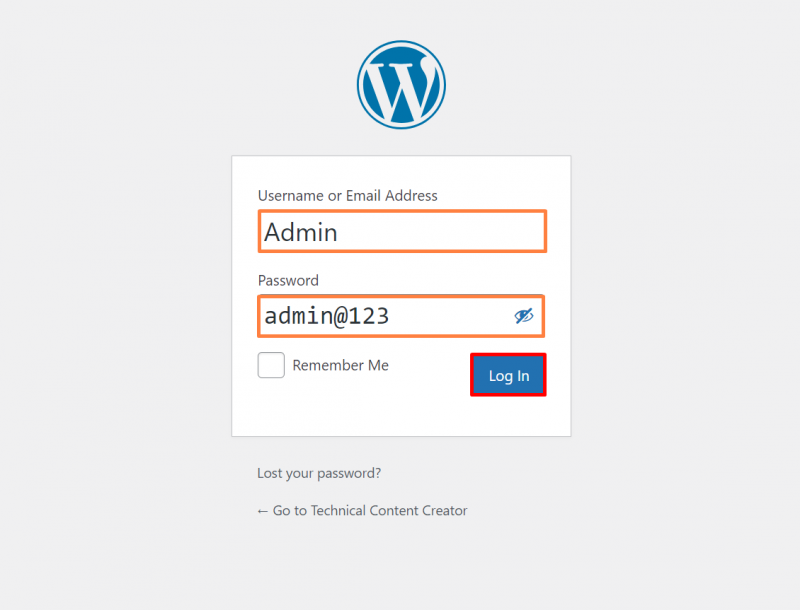

Корак 5: Верификација

За верификацију, хајде да пробамо администраторску лозинку “ админ@123 ” за приступ веб локацији ВордПресс:

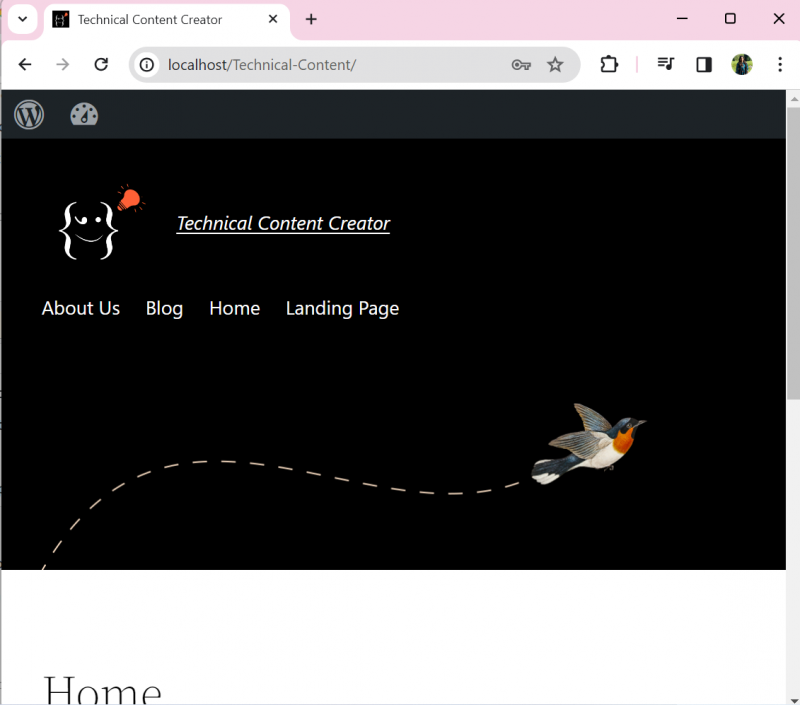

Овде можете видети да смо успешно повратили заборављену лозинку користећи Кали-ин хасхцат алат:

Бонус савет: Како користити Калијеве листе речи за разбијање лозинки

Кали Линук такође обезбеђује унапред инсталирану листу речи која ће се користити за разбијање различитих типова лозинки. Ова листа речи садржи милионе речи и комбинација лозинки. Да бисте користили Калијев „ роцкиоу.ткт ” листа речи за разбијање лозинке, следите кораке у наставку.

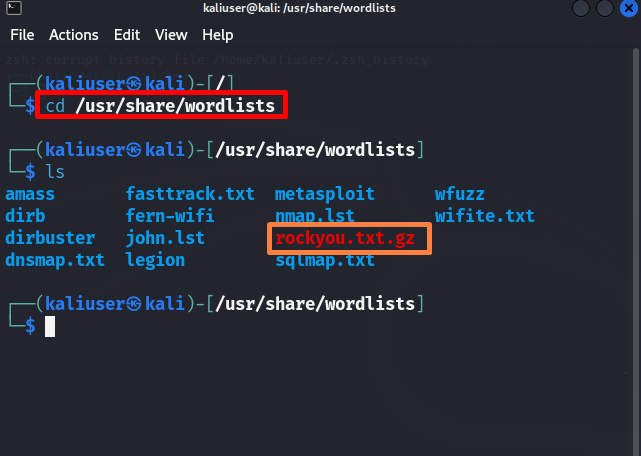

Корак 1: Отворите директоријум „листе речи“.

Да бисте отворили „ листе речи ” директоријум, користите дату команду:

цд / уср / Објави / листе речиЗатим покрените „ лс ” да видите све датотеке и директоријуме Калиног “ листе речи ” директоријум. Овде су доступне различите врсте лозинки или листе речи. Да бисте пратили нормалне или директне лозинке као што су лозинке корисничких налога, можете користити „ роцкиоу.ткт ” фајл:

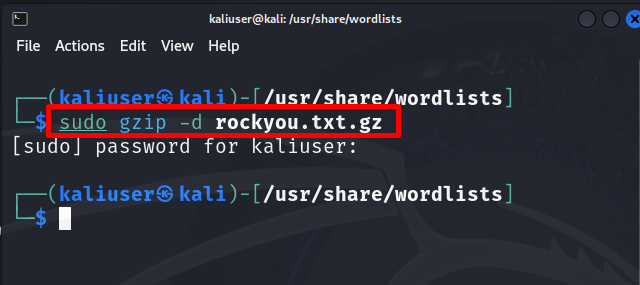

Корак 2: Распакујте датотеку „роцкиоу.ткт.гз“.

Да бисте користили „ роцкиоу.ткт ” датотеку у хасхцат алату, прво распакујте датотеку користећи „ гзип -д роцкиоу.ткт.гз ” команда. Ова радња може захтевати „ судо ” корисничка права:

судо гзип -д роцкиоу.ткт.гз

Корак 3: Провалите лозинку

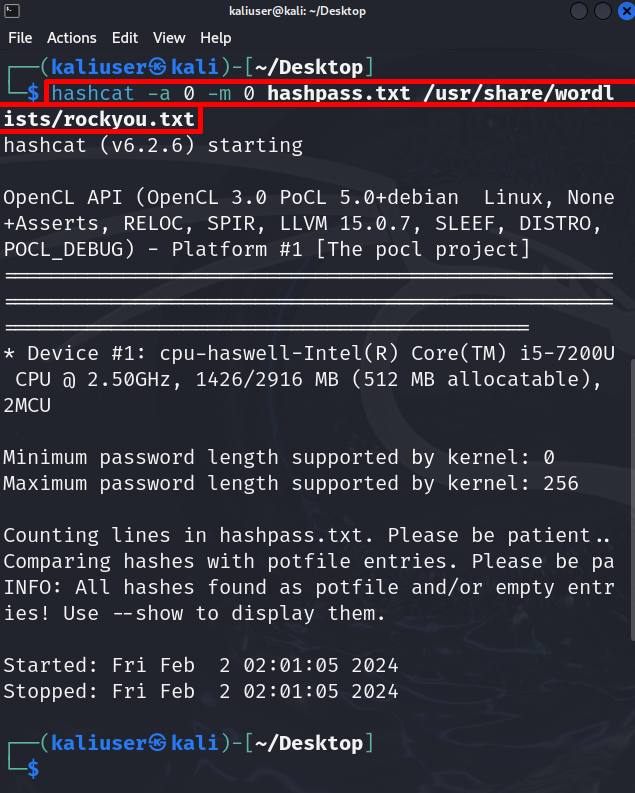

Сада користите команду хасхцат да пробијете лозинку.

хасхцат -а 0 -м 0 хасхпасс.ткт / уср / Објави / листе речи / роцкиоу.тктОвде можете видети да смо овог пута користили „ роцкиоу.ткт ” уместо личне листе речи:

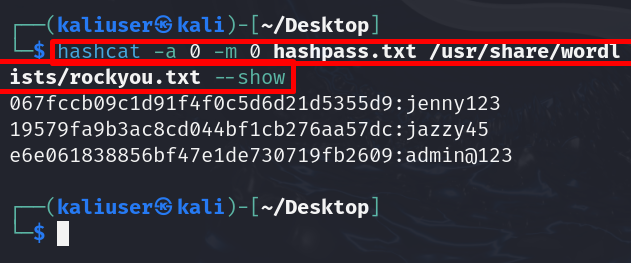

У горњем излазу можете видети да су хешови пронађени, али не могу да се виде. Да бисте видели хешове, једноставно додајте „ -Прикажи ” опција у команди хасхцат:

хасхцат -а 0 -м 0 хасхпасс.ткт / уср / Објави / листе речи / роцкиоу.ткт --Прикажи

Разрадили смо како се користи хасхцат у Кали Линук-у.

Закључак

Да бисте користили хасхцат алат у Кали Линук-у, прво сачувајте лозинке које су конвертоване у хешове у „ .ткт ” текстуална датотека. Након тога, упарите хешове лозинке са текстуалном датотеком листе речи као што је Калијева датотека са списком речи „ роцкиоу.ткт ” фајл. У ту сврху једноставно користите „ хасхцат -а <режим напада> -м <хасх-типе> <патх-то-хасхпасс.ткт> <патх-то-вордлист> ” команда. Овај пост је показао употребу хасхцат-а на Кали Линук-у.